En los años que llevo trabajando en sistemas hay preguntas que se repiten a menudo.

Cómo configurar un router para conectar a internet o cómo hacer un forward de puertos desde la WAN a un servidor o configurar un dhcp o como dar seguridad con un firewall, etc.

Por eso me decidí a escribir una serie de tutoriales con buenas prácticas y ejemplos claros para implementar en pequeñas y grandes empresas.

La idea es arrancar desde cero: desde que compramos el router para conectar internet hasta configurar VLANs y una DMZ segura en una red corporativa o de pyme.

Trataré también de tocar temas como VPNs y su seguridad; y firewall avanzado para prevenir ataques desde el exterior/interior y mitigar el efecto de ransomwares y virus.

Hoy arrancó por el principio: Cómo conectar tu router a internet. Voy a dar ejemplos con Cisco y Mikrotik que son, dentro de lo más avanzado, los que están en las esquinas opuestas del espectro caro/barato.

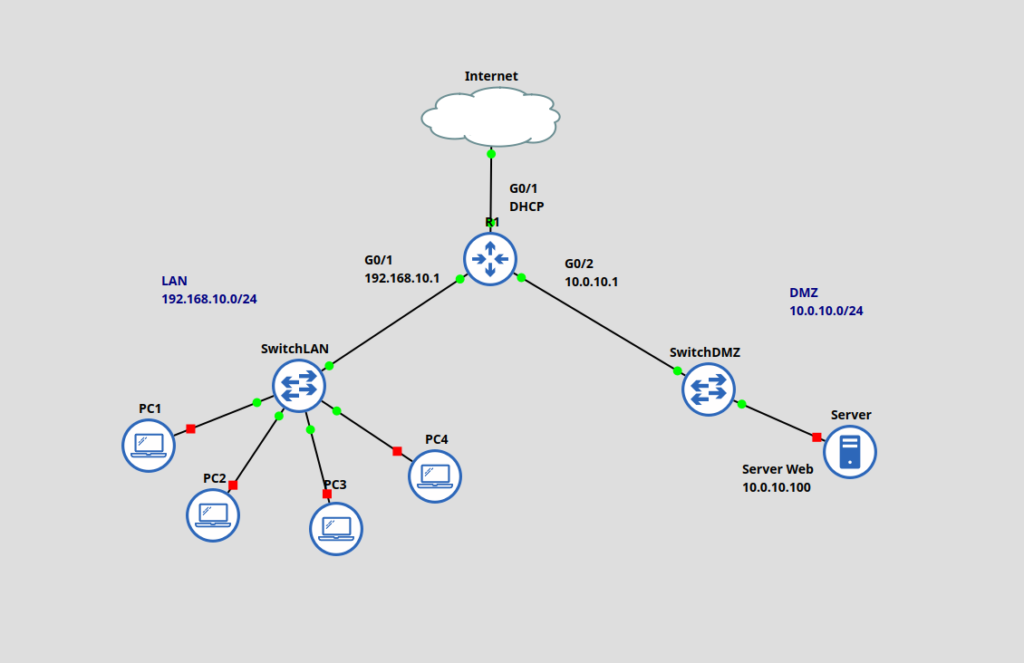

Vamos a configurar la WAN, LAN y una DMZ; un dhcp para proveer direccionamiento ip en cada una de estas redes y un pequeño PAT para acceder desde internet a un servidor WEB interno.

Configurando el router

Vamos a armar una red con un router y dos switches donde conectaremos la LAN y una red DMZ.

El router tendrá una interfaz que conectará a internet, una que conectará a la LAN y otra a una DMZ. Qué es una DMZ?. Es una red que estará separada de nuestra red principal. Los equipos que estarán allí serán los que estén expuestos a Internet y en ningún caso se deberán ver con nuestra red principal. En nuestro caso un servidor Web. Más adelante podremos mejorar un poco la seguridad de la misma.

Para el ejemplo de Cisco he usado Packet Tracer 8.2.1 y GNS3 2.2.46.

Primero empezaremos con equipos Cisco

Router

Comenzaremos configurando las interfaces el router.

#Habilitamos el modo privilegiado y configuramos nombre

enable

configure terminal

hostname R1

#Configuramos la Interfaz G0/0 como DHCP client y la rotulamos como WAN

interface GigabitEthernet0/0

description CONEXION-WAN

ip address dhcp

ip nat outside

no shutdown

En el caso que tuvieramos que configurar una ip estática deberíamos cambiar por lo siguiente: En este caso la ip es 203.0.113.2/24 y la puerta de enlace de nuestro proveedor es: 203.0.113.1

interface GigabitEthernet0/0

description CONEXION-WAN

ip address 203.0.113.2 255.255.255.0

ip nat outside

no shutdown

#Y el routeo correspondiente para internet

ip route 0.0.0.0 0.0.0.0 203.0.113.1Configuramos las interfaces de las redes que alojaremos detrás.

interface GigabitEthernet0/1

description CONEXION-LAN

ip address 192.168.10.1 255.255.255.0

ip nat inside

no shutdown

interface GigabitEthernet0/2

description CONEXION-DMZ

ip address 10.0.10.1 255.255.255.0

ip nat inside

no shutdown

Ya tenemos las interfaces configuradas, ahora haremos funcionar el NAT para poder acceder a internet.

#Habilitamos el NAT desde la Outside a la inside(wan to lan)

ip nat inside source list 1 interface GigabitEthernet0/0 overload

#Access List para el NAT

access-list 1 permit 192.168.10.0 0.0.0.255

access-list 1 permit 10.0.10.0 0.0.0.255

Ya tenemos nuestro router escuchando en la WAN, dispuesto a entregar internet en nuestra LAN y DMZ pero para que funcione cada una de estas redes debería tener una ip y una puerta de enlace.

Lo próximo que haremos será entregarle las ips automaticamente a cada red. Vamos a crear dos pool(es) y hacerlo desde el Router.

ip dhcp pool LAN

network 192.168.10.0 255.255.255.0

default-router 192.168.10.1

dns-server 8.8.8.8

ip dhcp pool DMZ

network 10.0.10.0 255.255.255.0

default-router 10.0.10.1

dns-server 8.8.8.8Listo, entregamos ips. Ahora falta redirigir las peticiones que entren en la WAN en el puerto 80 hacia nuestro servidor interno. Pero allí nos salta un pequeño inconveniente. Si el server tiene ip por dhcp quiere decir que esta puede cambiar, en ese caso si sucede el router no sabría a donde redirigir las peticiones entrantes. Por esta razon, a este server en particular, le darmos siempre la misma ip. Esto lo podemos hacer directamente en el DHCP pero por ahora y en este ejemplo en particular vamos a configurar la IP del server de forma estática como: 10.0.10.100/24 y puerta de enlace 10.0.10.1 que es nuestro router.

Lo que sigue es configurar el NAT hacia el server desde afuera.

ip nat inside source static tcp 10.0.10.100 80 203.0.113.2 80

#o

ip nat inside source static tcp 10.0.10.100 80 interface GigabitEthernet0/0 80Podemos seguir haciendo eso para todos los puertos que queramos.

Si tenemos un server mail usaremos el 25, 993, 587, etc, si fuera un ssh 22 y así con los queramos.

Les dejo el packet tracer de este ejemplo acá.

No se olviden de salvar las configuraciones y si hay algún problema, me escriben. Soluciono problemas.

#Salvar la configuración

copy running-config startup-config